Good podcast? Give it some love!

Yago Fernandez Hansen

Mundo Hacker Radio

Good podcast? Give it some love!

Rate Podcast

Episodes of Mundo Hacker Radio

Mark All

Search Episodes...

TITULO: NAC Sistema de control de acceso a la red

SINOPSIS: Un programa en el que aclaramos todos los términos necesarios para la aplicación de las tecnologías NAC de control de acceso a la red.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul G

TITULO: Análisis forense y herramientas

SINOPSIS: Explicación y debate sobre las técnicas utilizadas para el análisis científico forénsico de dispositivos digitales o de actos maliciosos.

PARTICIPANTES: Antonio Ramos Varón, Alberto, Maikel,

TITULO: Anónimos en la Red

SINOPSIS: Todo sobre el anónimato o invisibilidad cuando estamos navegando por Internet. Nuestros datos personales y la trazabilidad.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul García Morán, Yago Fernández Hansen

TITULO: Botnets, el enemigo oculto

SINOPSIS: Volvemos a tratar sobre botnets, pero específicamente mediatne P2P, para causar denegación de servicio contra un servidor víctima mediante redirección de tráfico.

PARTICIPANTES: Antonio Ramos Varón

TITULO: Coldboot attack

SINOPSIS: Ataque basado en la persistencia electríca de los estados de los chips de la memoria basados en cryogenia. Técnica antigua utilizado en la forénsica.

PARTICIPANTES: Antonio Ramos Varón, Santiago, Maikel, Rubé

TITULO: Inseguridad Inalámbrica (IV)

SINOPSIS: Es nuestro cuarto programa sobre redes inalábricas como Wi-Fi y su seguridad y vulnerabilidad. Presentamos los tipos de hacking y los autores y funciones de cada uno.

PARTICIPANTES: Antonio R

TITULO: Endpoint Security

SINOPSIS: Todo sobre seguridad en el puesto final o endpoint security para los ejecutivos que viajan con su portatil. Medios de protección para los dispositivos portatiles o fijos.

PARTICIPANTES: Antonio Ramos Varón,

TITULO: Inyección de código XSS (II) y Endpoint Security

SINOPSIS: Volvemos a tratar el tema de inyección de código mediante XSS (crosscripting) mediante Javascript en películas y otros programas Flash. Mediante Actionscript y otros lengua

TITULO: Ataques XSS (I)

SINOPSIS: Explicación y desarrollo de los ataques Web de tipo XSS sobre los clientes web basándose en formularios no filtrados.

PARTICIPANTES: Antonio Ramos Varón, Yanko, Jacinto y Rubén

Pocas personas escri

TITULO: Botnets (I)

SINOPSIS: Programa que explica el funcionamiento y la creación de botnets o redes de bots que controlan de forma maliciosa millones de ordenadores en Internet bajo el control de un administrador.

PARTICIPANTES: Antonio Ram

TITULO: MD5 y SHA1, Ataques de colisión

SINOPSIS: Explicamos de forma relativamente fácil de entender el mecanismo de reducción de mensajes, especialmente MD5 y SHA1 y su ataque de hacking mediante colisiones.

PARTICIPANTES: Antonio Ramos Var

TITULO: Inyección de Código SQL

SINOPSIS: Explicamos las posiblidades y el nivel de peligrosidad de los ataques de inyección de código SQL generando procedimientos almacenados muy peligrosos.

PARTICIPANTES: Antonio Ramos Varón, Maikel, Jaci

TITULO: Phreaking

SINOPSIS: Tratamos sobre las técnicas actuales que se utilizan para el cracking de telefonía tanto fija como móvil.

PARTICIPANTES: Antonio Ramos Varón, Yanko Kolev, Jacinto, Jesus FK

Pocas personas escriben código

TITULO: Keylogger (II) y USB hacks

SINOPSIS: Jacinto continúa con su explicación sobre la construcción de un keylogger made in Hell e introducción a los pendrive ladrones de información o USB hacks.

PARTICIPANTES: Antonio Ramos Varón, Yago Fe

TITULO: Hardware hacking

SINOPSIS: Los asistentes explican algunas formas de hacer hacking mediante hardware autoconstruido como keyloggers, cpus, etc.

PARTICIPANTES: Antonio Ramos Varón, Yanko, Jacinto

Pocas personas escriben códi

TITULO: IDS e IPS, detección de intrusos

SINOPSIS: El especialista en seguridad Fernando Picouto da una buena explicación sobre la implementación y el funcionamiento de los sistemas de detección y prevención de intrusos.

PARTICIPANTES: Anton

TITULO: Los protocolos ARP y RARP

SINOPSIS: Uso del protocolo ARP y RARP como herramienta para hacking y consecuencias de su utilización en la resolucion de direcciones IP.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul García Morán, Codename

TITULO: Inseguridad inalámbrica Wi-Fi (II)

SINOPSIS: Volvemos sobre el tema de la seguridad en las redes inalámbricas, especialmente Wi-Fi en este segundo programa relacionado.

PARTICIPANTES: Antonio Ramos Varón, Yago Fernández Hansen, Jacint

TITULO: Escaneadores de vulnerabilidades

SINOPSIS: Conocimientos básicos sobre los escaneadores de vulnerabilidades para detectar errores o bugs y posteriormente utilizarlos para penetración en sistemas.

PARTICIPANTES: Antonio Ramos Varón, J

TITULO: Canales seguros de comunicación

SINOPSIS: Todo lo importantes sobre el establecimiento y uso de canales seguros de comunicación, principalmente en Internet.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul García Morán, Yanko, Jacinto

TITULO: Ficheros logs

SINOPSIS: Describimos los ficheros logs, junto con su importancia y su presencia actual en todos los servidores y equipos de red afecta a cualquier movimiento en la red.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul Ga

TITULO: Bluetooth Hacking

SINOPSIS: Angel y sus colegas comparten sus conocimientos sobre tecnologías inalámbricas Bluetooth y sus usos maliciosos.

PARTICIPANTES: Antonio Ramos Varón, Jacinto, Yanko Kolev, Angel García

Pocas persona

TITULO: Firewalls

SINOPSIS: Visión amplia y racional de los cortafuegos en formato software o appliance, para conocer a fondo estas herramientas.

PARTICIPANTES: Antonio Ramos Varón, Jean Paul García Morán, Fernado Picouto Ramos

Poca

TITULO: Microsoft, la amenaza

SINOPSIS: Debate sobre ciberrevolución que se creó en Chile al decidirse un acuerdo comercial por parte del Gobierno con Microsoft como proveedor de Software. Hacktivismo en contra de este acuerdo.

PARTICIPANTES:

TITULO: Inseguridad Inalámbrica (I)

SINOPSIS: Es nuestro primer programa sobre redes inalábricas como Wi-Fi y su seguridad y vulnerabilidad. Presentamos los tipos de hacking y los autores y funciones de cada uno.

PARTICIPANTES: Antonio Ra

Join Podchaser to...

- Rate podcasts and episodes

- Follow podcasts and creators

- Create podcast and episode lists

- & much more

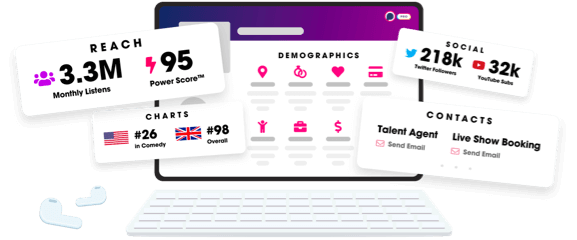

Unlock more with Podchaser Pro

- Audience Insights

- Contact Information

- Demographics

- Charts

- Sponsor History

- and More!

- Account

- Register

- Log In

- Find Friends

- Resources

- Help Center

- Blog

- API

Podchaser is the ultimate destination for podcast data, search, and discovery. Learn More

- © 2024 Podchaser, Inc.

- Privacy Policy

- Terms of Service

- Contact Us