Good podcast? Give it some love!

Véronique Loquet

NO LOG

Good podcast? Give it some love!

Rate Podcast

Episodes of NO LOG

Mark All

Search Episodes...

Dans cet épisode nous abordons la Threat Intelligence, ou Cyber Threat Intelligence (CTI). Une discipline basée sur les techniques du renseignement adaptée aux menaces cyber. L’objectif est de collecter de l’information, qui, une fois

L’ADN c’est un code qui est propre à chacun d’entre nous. C’est notre identité biologique. On connaît son existence depuis des siècles, mais le premier séquençage du génome humain n’a été possible qu’en 2003. Cette découverte a ouvert un boulev

Dans cet épisode nous abordons les enjeux de souveraineté numérique. Notre capacité à être indépendant d’autres Etats dans le domaine informatique, et par rapport aux acteurs technologiques étrangers. L’industrie informatique est la première in

Lors d’une cyberattaque par Ransomware (rançongiciel), on vous demande de payer une rançon pour retrouver l’accès à vos données.En 2019, près de 6 milliards d’attaques cyber ont été recensées dans le monde. Un nombre en augmentation constante.

Venue des Etats-Unis, la pratique du Bug Bounty permet à des dizaines de milliers d'entreprises dans le monde, de faire appel à des hackers pour renforcer leur sécurité informatique. Dans le contexte vertueux du Bug Bounty, les hackers sont rém

Martin est un enfant cyber. Adolescent il grandit seul sur les forums de hacking. Il nous raconte son parcours initiatique de hacker tombé du mauvais côté de la force.La richesse des connaissances et l’entraide disponibles sur les forums de hac

Hébergé par Acast. Visitez acast.com/privacy pour plus d'informations.

Join Podchaser to...

- Rate podcasts and episodes

- Follow podcasts and creators

- Create podcast and episode lists

- & much more

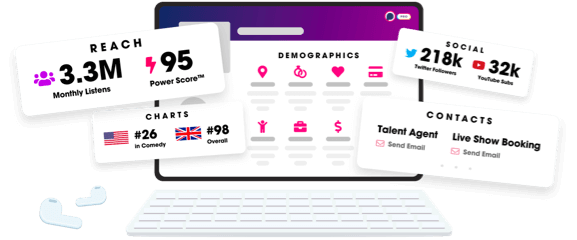

Unlock more with Podchaser Pro

- Audience Insights

- Contact Information

- Demographics

- Charts

- Sponsor History

- and More!

- Account

- Register

- Log In

- Find Friends

- Resources

- Help Center

- Blog

- API

Podchaser is the ultimate destination for podcast data, search, and discovery. Learn More

- © 2024 Podchaser, Inc.

- Privacy Policy

- Terms of Service

- Contact Us