¿Ya tienes tu carné de "hacker"? https://podcast.jcea.es/podcast1984/3

Notas:

00:00: Presentación.

01:41: El debate: Reglamento de la ley de seguridad privada.01:41:Javier introduce el tema.

05:20: Pedro concreta detalles del borrador actual.

07:47: Jesús no lo tiene claro en absoluto. Debate con Pedro.

11:25: A Javier le preocupa quién es el responsable de emitir esas certificaciones.

12:20: Antonio opina que hay mala fe, una intención de tener a los "hackers" fichados.

14:21: Pedro centra el debate.

17:13: Antonio insiste en su opinión de que esto es para controlar. Jesús opinaque ya estamos controlados de sobra a través de listas de correo, congresos, etc.

18:25: Jesús reflexiona sobre las barreras de entradas y el intrusismo.

21:20: Se habla de intereses y objetivos ocultos.

23:35: Jesús hace de abogado del diablo.

24:50: Antonio apunta el detalle importante de que el borrador actual meteen el mismo saco a las empresas de seguridad física y a las de seguridad lógica.

29:00: Resumen final. Queda mucho por ver y discutir.

31:13: Pedro entrevista a Kioardetroya(Jaime Álvarez):

31:30Jaime está actualmente en paro. Esto sirve de punto de entradapara reflexionar sobre el mercado laboral en seguridad.

34:00: ¿El carné de "hacker" servirá para algo en el mercado laboral?

37:00: Bugtraq-Team yUSB Rubber Ducky.

40:40: Hack&Beers el 10 de julio de 2015.

41:30: La responsabilidad de seguridad se impone al usuario en vez dea la empresa.

42:30: Microterrorismo.45:40: Autonomía digital: Javier nos habla de hardening en sistemas Linux.

46:20: No instalar paquetes innecesarios.47:20: Mantener al día los paquetes que sí sean necesarios.48:00: Cómo mantener los paquetes actualizados.49:30: Acceso remoto, control de puertos abiertos:Port Knocking,VPNsy a través de una máquina de entrada al resto de la red.51:10 si vas a dejar el SSHabierto a internet, no lo pongas en el puerto 22.52:10: No permitir el acceso root remoto porSSH.53:30: Port Knocking.54:50: Bloqueo de IPs: Fail2ban.58:40: Securizar la aplicación:01:00:25: Web Application Firewall.01:01:00: Mod Security.01:02:00: Mod Evasive.01:03:05: Protección webs a través de cabeceras HTTP. Por ejemplo,X-XSS-Protection.01:03:50: Control de acceso de usuarios legítimos:Snoopy,LDAP.01:06:30: Base de datos: activar los logs de auditoría de acceso.01:08:10: Políticas de claves.01:09:13: Copias de seguridad y logs.01:11:15: Despedida.Join Podchaser to...

- Rate podcasts and episodes

- Follow podcasts and creators

- Create podcast and episode lists

- & much more

Episode Tags

Claim and edit this page to your liking.

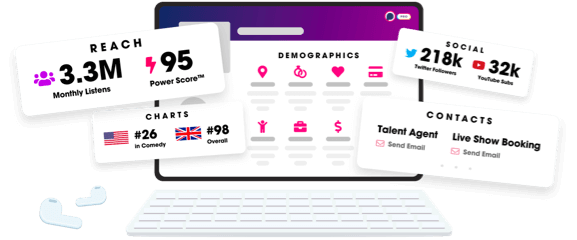

Unlock more with Podchaser Pro

- Audience Insights

- Contact Information

- Demographics

- Charts

- Sponsor History

- and More!

- Account

- Register

- Log In

- Find Friends

- Resources

- Help Center

- Blog

- API

Podchaser is the ultimate destination for podcast data, search, and discovery. Learn More

- © 2024 Podchaser, Inc.

- Privacy Policy

- Terms of Service

- Contact Us