Good podcast? Give it some love!

Marco Iacovitti

SICUREZZA e INFORMATICA per TUTTI

A daily Technology podcast

Good podcast? Give it some love!

Rate Podcast

Episodes of SICUREZZA e INFORMATICA per TUTTI

Mark All

Search Episodes...

🎙INTERVISTA INTEGRALE : The Founder 🎙L'intervista integrale alla trasmissione The Founder" su Radio Roma Capitale... Chissà se ne seguiranno altre...❓ 😉 Un grazie Particolare a Giorgia Fidato, incredibile padrona di casa.

🎙 📻 🛡 IL NOSTRO CYBER-TOUR in RADIO per parlare di Cyber Security 🛡 📻 🎙Partiamo con RadioItalia5 nella sua rubrica di @Storytimeofficial per parlare di #CyberrSecurity e dei suoi molteplici aspetti attorno a cui possono nascondersi ta

CyberCheck : 10 minuti di presentazione in BNILa nostra presentazione a BNI con oltre 50 imprenditori presenti.Rischi, Pericoli e SoluzioniLa Cyber Sicurezza a portata di tutti perchè è un problema di tutti.Un tema complesso ma sintetizzato in

💢 RANSOMWARE DEFENCE KIT: quando le classiche difese informatiche vengono superate!Il #Ransomware Defence Kit innalza un vero scudo di protezione sui tuoi dati, facendo leva su tre grandi pilastri:1)NON PUOI ATTACCARE CIO’ CHE NON VEDI2)NON PU

💢 GLI HACKER GUADAGNO SUI NOSTRI DATI....SCOPRIAMO COME DOBBIAMO DIFENDERCI‼️In questo video affrontiamo due importanti questioni:🅞 Come gli #HACKER guadagno con i virus che ci rubano i dati🅞 Come i #VirusInformatici ci attaccano🅞 Come dobb

Da quando il governo ha iniziato a diramare gli avvisi per innalzare i livelli di sicurezza informatica (28/02/2022), sono nati molti quesiti in merito al concetto dell'ACCOUNTABILITY della GDPR, il comportamento responsabile.SICUREZZA INFORMAT

Le versioni più evolute dei virus di tipo ransomware, possono rimanere dormienti per mesi dopo la loro installazione, studiando i comportamenti di chi lavora per identificare i dati più sensibili da colpire.Durante la loro attività di monitorag

Il processo di Vulnerabilty Assessment (VA) è un'approfondita verifica dei sistemi che si pone l'obiettivo di ottenere un elenco di punti deboli che espongono la struttura a una serie di rischi informatici.Si tratta di produrre un elenco delle

Analizzare le criticità di un sistema informatico, rappresenta uno step molto importante per innalzare i livelli della sicurezza per la protezione dei dati e, di conseguenza, garantire la continuità lavorativa.La protezione dei dati e la sicure

Da qualche tempo ormai esiste una spaccatura enorme tra le aziende che producono antivirus e quelle che si occupano di sicurezza informatica con sistemi di prevenzione che applicano anche ai loro antivirus.Si possono distinguere in base alla fr

A fronte degli avvisi che il governo ha diramato attraverso il sito dell'agenzia della "Cyber Sicurezza Nazionale" (ACN) pubblicato su CSIRT, si rende assolutamente necessario l'adeguamento delle difese informatiche al fine di tutelarsi sotto t

Pubblico oggi una mini consulenza (25 minuti) dedicata alla sicurezza informatica e alla necessità d'innalzare i livelli di sicurezza delle aziende (così come ha esortato il governo attraverso il sito CSIRT).Affrontiamo 3 diversi tipi d'interve

METAVERSO ...QUESTO é IL FUTURO... maIL FUTURO non è QUESTO METAVERSO 🤷♂️ Facciamoci due chiacchiere LONTANO dagli SPIEGONI (che potete trovare su miliardi di altri canali).Perché tutti ne parlano e perché (secondo me) ci vuole ancora un po'

ABBIAMO PORTATO LE SPIE IN CASA? ⚠️ GRAVE SOTTOVALUTAZIONE su KASPERSKY…‼️💢 POTREMMO AVERE LO SPIONAGGIO IN CASA… Basta inserire un piccolo codice nell’ aggiornamento dell’antivirus per portarsi in casa le spie russe.Il noto antivirus di “Evge

💢 OPEN SOURCE 💢 , sorgente aperto, sostanzialmente gratuito.Niente di male, anzi.Ma cosa accade quando diventa così utilizzato da somigliare ad uno standard ❓Cosa accade se questo componente gratuito diventa il riferimento per alcune funzioni

𝗔 𝗖𝗛𝗜 𝗗𝗜𝗔𝗠𝗢 𝗜 𝗡𝗢𝗦𝗧𝗥𝗜 𝗗𝗔𝗧𝗜.... 𝗘 𝗖𝗢𝗠𝗘 𝗩𝗘𝗡𝗚𝗢𝗡𝗢 𝗨𝗦𝗔𝗧𝗜???Inviamo costantemente le nostre informazioni ai provider di servizi internet per avere informazioni sul meteo, il traffico, i ristoranti... ...per non par

💢 𝗕𝗔𝗟𝗟𝗘 𝗗𝗜𝗚𝗜𝗧𝗔𝗟𝗜, 𝗕𝗔𝗟𝗟𝗘 𝗡𝗘𝗟 𝗗𝗜𝗚𝗜𝗧𝗔𝗟𝗘....in ogni caso: 𝗕𝗔𝗟𝗟𝗘 ‼La ripresa arriverà dal digital... tra 30 anni (forse)Con il PNRR (pag 84) investiamo 13 MLD sulla transizione 4.0 ma non si capisce dove passerà (q

💢POST VERITA'💢Si basa sulla percezione della verità.Sulla manipolazione delle emozioni.CONOSCERE QUESTE POSSIBILITA' MANIPOLATORIE DELLA VERITA'ci consente di filtrare con consapevolezza le informazioni. Siamo portati a credere come vero tutt

Come funziona un HARD DISK?Proverò con una serie di video pillole a spiegarti come funziona un PC e le sue componenti principali. Iniziamo dalla prima: l'HARD DISK (o disco rigido)Sai com'è fatto un HARD DISK e come funziona?Scopriamolo insieme

𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗲 𝗦𝗠𝗔𝗥𝗧𝗣𝗛𝗢𝗡𝗘, 𝘁𝗲𝗿𝘇𝗮 𝗲𝗱 𝘂𝗹𝘁𝗶𝗺𝗮 𝗽𝘂𝗻𝘁𝗮𝘁𝗮. (puntata 3 di 3)I nostri smartphone conservano una marea di nostre informazioni: numeri di telefono, email, carte di credito, account social... e lo storic

𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔 𝗲 𝗦𝗠𝗔𝗥𝗧𝗣𝗛𝗢𝗡𝗘, parte seconda (2 di 3)𝗔𝗧𝗧𝗘𝗡𝗭𝗜𝗢𝗡𝗘 𝗔 𝗖𝗢𝗦𝗔 𝗜𝗡𝗦𝗧𝗔𝗟𝗟𝗜𝗔𝗠𝗢 𝗦𝗨 𝗔𝗡𝗗𝗥𝗢𝗜𝗗(...𝗲 𝗱𝗼𝘃𝗲 𝗽𝗿𝗲𝗻𝗱𝗶𝗮𝗺𝗼 𝗹𝗲 𝗮𝗽𝗽)Conoscere i punti deboli, ci aiuta a difenderci meglio.S

𝗦𝗠𝗔𝗥𝗧𝗛𝗣𝗢𝗡𝗘 𝗲 𝗦𝗜𝗖𝗨𝗥𝗘𝗭𝗭𝗔: 𝗶𝗢𝗦 𝘃𝘀 𝗔𝗻𝗱𝗿𝗼𝗶𝗱 (puntata 1 di 3)Una prima puntata di approfondimento sui due sistemi operativi più diffusi, messi a confronto sulla sicurezza: iOS e Android.Caratteristiche, particolarità

Hard Disk vs SSD𝗖𝗢𝗡𝗙𝗥𝗢𝗡𝗧𝗢 𝘁𝗿𝗮 "𝗛𝗔𝗥𝗗 𝗗𝗜𝗦𝗞" 𝗲 "𝗗𝗜𝗦𝗖𝗛𝗜 𝗦𝗢𝗟𝗜𝗗𝗜"mettiamo a confronto questi due elementi su 5 importanti punti:1) Consumo di corrente2) Usura e Guasti3) Velocità4) Prezzo5) Longevità (tempo di vita de

Il Disco SSD (Solid State Disk)💢 𝗗𝗜𝗦𝗖𝗢 𝗮𝗹𝗹𝗼 𝗦𝗧𝗔𝗧𝗢 𝗦𝗢𝗟𝗜𝗗𝗢 (𝗦𝗦𝗗) 📀 (Solid State Disk)L'ultimo tipo di DISCO per il computer, anche se DISCO NON E'In questo video conosciamo come funzionano i nuovi "DISCHI" e la loro compa

𝗖𝗢𝗠𝗘 𝗜𝗟 𝗖𝗢𝗠𝗣𝗨𝗧𝗘𝗥 𝗚𝗘𝗦𝗧𝗜𝗦𝗖𝗘 𝗜 𝗗𝗔𝗧𝗜 𝗖𝗛𝗘 𝗦𝗔𝗟𝗩𝗜𝗔𝗠𝗢 𝗦𝗨𝗟 𝗗𝗜𝗦𝗖𝗢POSSO RECUPERARE I FILE CHE HO CANCELLATO?Oggi rispondiamo a questa classica domanda scoprendo nel video𝗖𝗢𝗠𝗘 𝗨𝗡 "𝗛𝗔𝗥𝗗 𝗗𝗜𝗦𝗞" 𝗚𝗘�

Join Podchaser to...

- Rate podcasts and episodes

- Follow podcasts and creators

- Create podcast and episode lists

- & much more

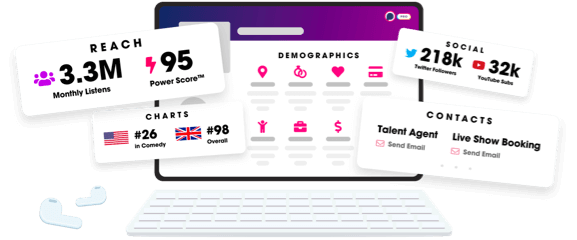

Unlock more with Podchaser Pro

- Audience Insights

- Contact Information

- Demographics

- Charts

- Sponsor History

- and More!

- Account

- Register

- Log In

- Find Friends

- Resources

- Help Center

- Blog

- API

Podchaser is the ultimate destination for podcast data, search, and discovery. Learn More

- © 2024 Podchaser, Inc.

- Privacy Policy

- Terms of Service

- Contact Us